又一个长达10多年的0day被发现,危害程度不亚于当年WannaCry使用的“永恒之蓝”漏洞. 2019-05-30

昨天凌晨,微软紧急发布修复布丁,修复RDP服务漏洞。据称此漏洞堪比wannacry。

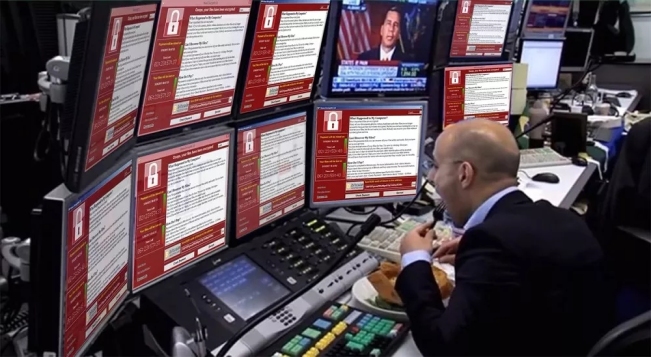

还记得当年被 wannacry 支配的恐惧吗?电脑被锁,文件被锁,医院、公司、政府机构的电脑通通中招,整个世界都被wannacry席卷。

现在又一个长达10多年的0day被发现,为什么说这个漏洞堪比wanncry呢?来~往下看!

黑客可以通过Remote Desktop Service(远程桌面服务)向目标设备发送特制的请求,可以在不需要用户干预的情况下远程执行任意代码,最终可能会像野火一样蔓延至整个系统,从而让整个系统瘫痪。利用此漏洞的任何恶意软件都可能从被感染的计算机传播到其他易受攻击的计算机,其方式与2017年WannaCry恶意软件的传播方式类似。

在企业内网长期存在运行缓慢的问题,相关网络安全管理人员知道网络可能存在某些漏洞,但是安装了几款常用的杀毒软件后,并没有起到任何的作用,问题仍旧存在。

网络安全厂商元支点信息安全有专门的一款基于欺骗技术自主设计研发的内网威胁入侵检测系统——有影攻击诱捕系统。在网络当中部署了多个蜜罐,一旦网络受到攻击,就会通过控制台告警或短信、邮件等方式通知企业网络安全管理人员。一般情况下,在部署完蜜罐之后,企业安全管理人员都不会立刻收到威胁预警通知。

漏洞传播速度快,而大部分安全产品不能及时更新,企业无法准确找到漏洞并及时阻止,一款能够实时更新的威胁感知产品成为了企业迫切的需求。而元支点的有影攻击诱捕系统中的高交互诱捕蜜罐通过真实的操作系统、真实的业务软件、伪造的业务数据,主要负责捕获诸0day未知威胁。也能够对潜在的威胁进行发现、分析、溯源,并在诱捕节点捕获威胁后,第一时间向用户发起报警,帮助该企业阻止了大规模的设备瘫痪事故的发生。

有影在不同的功能区部署了多个不同的蜜罐,在办公区部署Windows主机蜜罐,在服务区部署SSH主机蜜罐、MySQL蜜罐等,混淆攻击者的视线。当攻击者进入蜜网之后,系统控制中心第一时间通知用户,用户可以直观查看其攻击行为。

通过蜜罐技术可完整记录所有攻击细节,模拟攻击行为,分解攻击动作,更加直观形象的展示攻击过程,提升对攻击认知,才能制定出更有针对性、更细粒度的防范措施。网络威胁看不见,元支点有影专门发现内网威胁,专门发现企业无法发现的威胁。

转51cto